本篇目录:

有人可以告诉我木马是怎样攻击人的吗?

短信攻击。攻击者通过发送恶意短信的方式,将木马程序植入到手机中。Wi-Fi攻击。攻击者通过恶意Wi-Fi网络,将木马程序植入到手机中。蓝牙攻击。攻击者通过蓝牙连接的方式,将木马程序植入到手机中。网络漏洞攻击。

不同的木马有不同的入侵方法,但是黑客就是有办法利用人性的弱点,诱惑你去下载某些“小便宜”,庵后通过木马程序来控制你的主机。

如果你按下ctrl+alt+del后可以看见一个木马程序在运行,那么这肯定不是什么好的木马。所以,木马千方百计的伪装自己,使自己不出现在任务管理器里。木马发现把自己设为“系统服务”就可以轻松的骗过去。

什么样的文件才会被定义为木马?木马是怎样攻击系统的?会造成怎样的影响...

1、所以,这种木马的危害不是体现在被感染计算机上,而是体现在攻击者可以利用它来攻击一台又一台计算机,给网络造成很大的伤害和带来损失。

2、)有时你会发现自己并没有对计算机进行操作,而硬盘灯却闪个不停。这说明黑客有可能正通过木马在你的计算机上上传或下载文件。

3、危害的持续性。木马病毒和普通病毒不同,只要它存在在我们的电脑中就会持续的盗取我们的信息,而不会被我们明显的察觉。隐蔽性 木马病毒需要隐藏在你的系统之中,在无人知晓的情况下造成危害。

4、利用计算机程序漏洞侵入后窃取文件的程序程序被称为木马。

木马是怎么样的/

木马病毒是指隐藏在正常程序中的一段具有特殊功能的恶意代码,是具备破坏和删除文件、发送密码、记录键盘和攻击Dos等特殊功能的后门程序。

解析:它是一种基于远程控制的黑客工具,具有隐蔽性和非授权性的特点。

木马,其实不是病毒,它只是一个后门程序而已,真正的病毒是无法独立存活的,它必须依附在宿主里才能实现它的功能。而木马,作为一个后门程序可以独立存活下来,所以木马不是病毒。

木马是由那几个部分组成的?

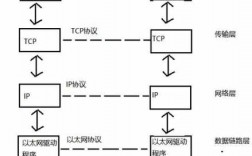

1、计算机木马一个完整的木马系统由硬件部分,软件部分和具体连接部分组成。 (1)硬件部分:建立木马连接所必须的硬件实体。控制端:对服务端进行远程控制的一方。 服务端:被控制端远程控制的一方。

2、完整的木马程序一般由服务器和控制器两个部分组成。拓展知识:服务器 服务器是计算机的一种,它比普通计算机运行更快、负载更高、价格更贵。

3、一个完整的特洛伊木马套装程序含了两部分:服务端(服务器部分)和客户端(控制器部分)。植入对方电脑的是服务端,而黑客正是利用客户端进入运行了服务端的电脑。

到此,以上就是小编对于简述木马攻击必须具备的条件的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏